El pasado mes de abril se publicó la versión 7.1 de los

CIS Controls, un marco de seguridad aún poco implantado en España, pero muy interesante por la transversalidad y la exigencia de sus requisitos.

En este artículo recorreremos los controles que lo componen y, especialmente, las novedades introducidas en su última actualización.

El origen de los CIS Controls:

Sus comienzos se remontan al año 2008, cuando el instituto SANS inició un proyecto con el objetivo de crear un marco de seguridad para el ámbito informático. Sin embargo, unos años después esta iniciativa se transfirió al Council on Cyber Security (CCS) y, del mismo modo, fue a parar al Center for Internet Security (CIS) en 2015, que es quien gestiona dicho proyecto desde entonces.

Este marco de seguridad o mejores prácticas, que cuenta con un total de 20 controles, también ha conocido distintos nombres a lo largo de su vida, como CIS 20 o SANS Top 20, o el ya oficial CIS Controls™.

Al contrario de lo que sucede en otros estándares, como puede ser PCI DSS, la publicación de nuevas versiones no sigue un calendario de plazos cerrados:

Este año, en abril 2019, se publicó la versión 7.1, que pese a no introducir cambios en el contenido de los controles respecto a la 7.0, introduce una novedad de calado sobre la aplicación y priorización de los mismos, como veremos en este artículo.

CIS Controls: cinco principios de efectividad

El objetivo de los controles del CIS es establecer distintas capas de protección, a todos los niveles, con sistemas proactivos de defensa y sistemas reactivos capaces de dar una respuesta rápida cuando se detecte un problema, así como garantizar que los empleados de la organización están concienciados con la seguridad y realizan su trabajo siguiendo una serie de procesos bien definidos.

Para ello, estos controles han seguido los cinco “principios críticos” (o tenets) en los que debe apoyarse cualquier sistema de defensa que quiera ser efectivo:

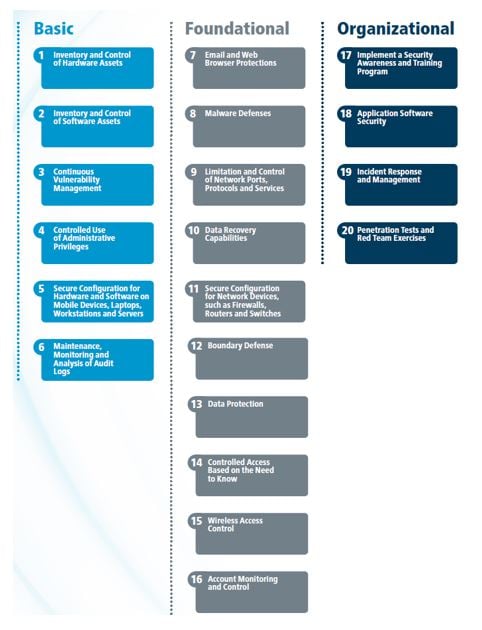

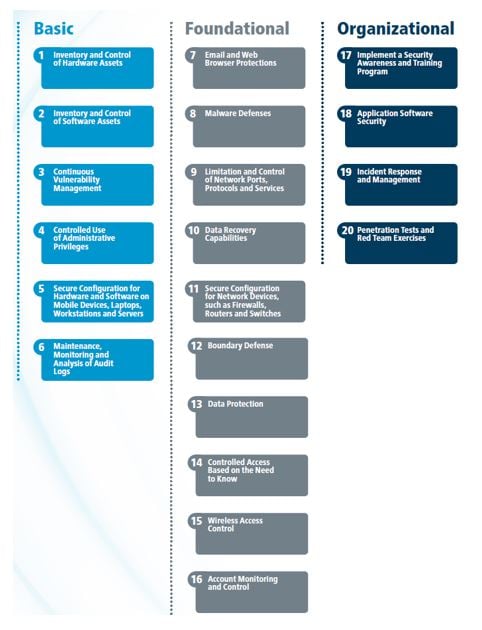

Siguiendo todo lo descrito hasta ahora, los 20 controles del CIS se agrupan en 3 grandes categorías de forma desigual:

La norma actualizada, con todo el detalle, puede descargarse de forma gratuita en la web del CIS, tras introducir algunos datos personales y un email de contacto. Su formato puede sorprender, pues huye de esquemas y epígrafes anidados y se enfoca en facilitar la lectura con un texto ameno y bien estructurado. Precisamente, gracias a esta estructura, leer los CIS Controls resulta una tarea muy didáctica.

El título de cada control es bastante ilustrativo:

Cada uno de estos 20 controles se divide en subcontroles mucho más específicos, que se complementan y aportan más detalle sobre cómo lograr el objetivo final. Dependiendo del control, el número de subcontroles varía desde 5 hasta 13, pero la media está en 8 ó 9, haciendo un total de 171.

Versión 7.1: aplicabilidad de los subcontroles

Como adelantábamos al principio de este artículo, la nueva versión 7.1 no altera el contenido de los controles, sino que aporta una novedad en cuanto a la aplicación de los mismos, estableciendo prioridades y relacionándolos con el nivel de madurez de cada organización.

De este modo, una organización nueva o poco madura en el campo de la seguridad, podría optar por aplicar los subcontroles del CIS de una forma priorizada, abordando así varios proyectos más manejables.

La categorización de entidades que hace la versión 7.1 es muy intuitiva y no es cerrada, es decir, no hay un cuestionario o lista de requisitos para determinar de forma objetiva a qué grupo pertenece una organización concreta: son las propias empresas quienes deben juzgar en qué nivel están, dónde se sitúan y dónde quieren llegar.

Grupo de Implementación 1 (IG1)

Una organización cuyos recursos disponibles y conocimientos en ciberseguridad son limitados. Es el nivel más básico y puede corresponder, por ejemplo, a una empresa familiar o una empresa con menos de 10 empleados, donde la información que manejan no es especialmente sensible.

A este grupo le corresponde cumplir con un primer lote de 43 subcontroles, elegidos de entre casi todos los controles (por ejemplo, no hay ninguno del #18 Seguridad del software de aplicación ni del #20 Pruebas de penetración).

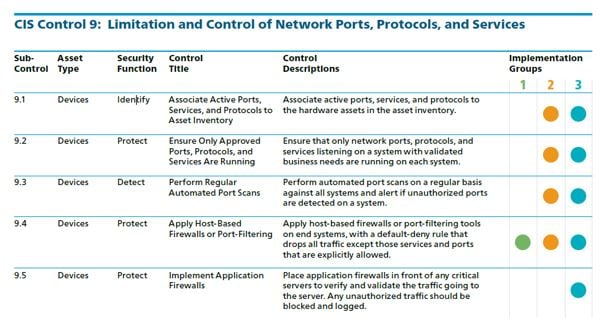

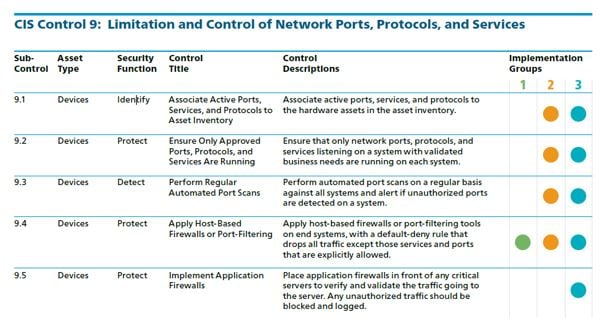

Por poner un ejemplo, a continuación, vemos la aplicabilidad de los subcontroles del Control 9 por Grupo de Implementación: En este caso sólo el 9.4 aplica al IG1.

Grupo de Implementación 2 (IG2)

Grupo de Implementación 2 (IG2)

Una organización cuyos recursos disponibles y conocimientos en ciberseguridad son moderados. Es el nivel medio y aquí encajarían, por ejemplo, empresas un poco más grandes, que operan regiones geográficas más amplias.

Supone un salto cuantitativo importante, pues este tipo de organizaciones deberían cumplir con 140 subcontroles de los 171 existentes (es decir, un 82% del contenido total de este marco de seguridad).

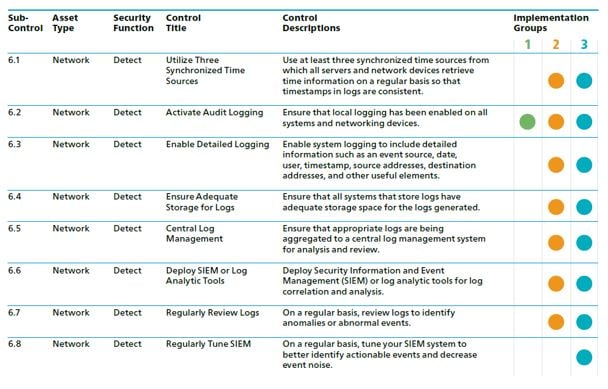

De nuevo veamos un ejemplo, en este caso de la aplicabilidad de los subcontroles del Control 6 por Grupo de Implementación: para las organizaciones que se encuadren en el IG2, sólo el 6.8 no les aplicaría:

Grupo de Implementación (IG3)

Una organización más madura, cuyos recursos disponibles y conocimientos en ciberseguridad son significativos. Es el nivel avanzado, donde etiquetaríamos a cualquier empresa multinacional con miles de empleados.

La diferencia con respecto al IG2 no es significativa, se solicitan 31 subcontroles más que en el IG2, de forma que se completa el 100% de los CIS Controls. Se trata básicamente de aquellos requisitos para los que se requieren unos procesos más detallados y unas soluciones de seguridad más avanzadas y específicas.

Implantar CIS Controls v7.1 en mi organización

Pese a sus bondades, uno de los puntos débiles en los CIS Controls es la ausencia de una definición clara de alcance dentro de una organización.

Es decir, supongamos el caso de una empresa con presencia internacional, oficinas centrales en distintos países, comercios a pie de calle en todos ellos, con sus respectivos sitios de e-commerce, etc. Encaja con la descripción de Grupo de Implementación 3, pero ¿dónde debe aplicar los 20 controles? ¿Qué sistemas y personas concretas estarán en su alcance y cuáles no? ¿Cuáles son más críticos?

CIS Controls v7.1, gracias a los nuevos grupos de implementación, da una primera idea sobre qué requisitos son más prioritarios, pero a la hora de iniciar un proyecto de adecuación, largo en el tiempo y que supone un esfuerzo económico, sería muy interesante contar con una guía para poder priorizar también los activos dentro una compañía.

En cualquier caso, la organización debe realizar un trabajo de reflexión en este sentido y puede apoyarse en algunas de las tareas que ya exige el CIS. Por ejemplo, debe confeccionar inventarios detallados de hardware (Control 1.4) y software (Control 2.1), que pondrán sobre la mesa qué máquinas y aplicaciones son críticas para el negocio, y puede cruzar esta información con el resultado de la categorización e inventariado de la información sensible de la compañía (exigida en el Control 13.1).

A grandes rasgos, deberíamos ser capaces de definir estos 4 puntos antes de iniciar la implantación los CIS Controls en nuestra compañía:

Conclusiones

En definitiva, CIS Controls resulta un marco de seguridad especialmente interesante por ser muy completo y estar bien descrito, aunque echamos en falta una definición clara de alcance dentro de una organización. Sin embargo, con esta última versión 7.1, gracias a los nuevos grupos de implementación, CIS Controls da un importantísimo primer paso para determinar qué requisitos son más prioritarios y provee una valiosa señalización del camino a seguir a la hora de implementar este marco en una compañía.

Autor: Daniel Fuertes - CISSP, PCIP, ISO 27001 L.A.

Dpto. Consultoría

En este artículo recorreremos los controles que lo componen y, especialmente, las novedades introducidas en su última actualización.

El origen de los CIS Controls:

Sus comienzos se remontan al año 2008, cuando el instituto SANS inició un proyecto con el objetivo de crear un marco de seguridad para el ámbito informático. Sin embargo, unos años después esta iniciativa se transfirió al Council on Cyber Security (CCS) y, del mismo modo, fue a parar al Center for Internet Security (CIS) en 2015, que es quien gestiona dicho proyecto desde entonces.

Este marco de seguridad o mejores prácticas, que cuenta con un total de 20 controles, también ha conocido distintos nombres a lo largo de su vida, como CIS 20 o SANS Top 20, o el ya oficial CIS Controls™.

Al contrario de lo que sucede en otros estándares, como puede ser PCI DSS, la publicación de nuevas versiones no sigue un calendario de plazos cerrados:

Este año, en abril 2019, se publicó la versión 7.1, que pese a no introducir cambios en el contenido de los controles respecto a la 7.0, introduce una novedad de calado sobre la aplicación y priorización de los mismos, como veremos en este artículo.

CIS Controls: cinco principios de efectividad

El objetivo de los controles del CIS es establecer distintas capas de protección, a todos los niveles, con sistemas proactivos de defensa y sistemas reactivos capaces de dar una respuesta rápida cuando se detecte un problema, así como garantizar que los empleados de la organización están concienciados con la seguridad y realizan su trabajo siguiendo una serie de procesos bien definidos.

Para ello, estos controles han seguido los cinco “principios críticos” (o tenets) en los que debe apoyarse cualquier sistema de defensa que quiera ser efectivo:

- El ataque informa a la defensa: Se usarán los conocimientos adquiridos tras sufrir ataques reales para establecer un sistema de defensa efectivo.

- Priorización: Se priorizarán aquellos controles que más reduzcan los riesgos y que brinden una protección mayor.

- Mediciones y métricas: Se establecerán sistemas de medición y métricas comunes para evaluar la efectividad de los controles, y éstas se expresarán en un lenguaje homogéneo y entendible por todos (directivos, especialistas en TI, auditores, equipo de seguridad, …).

- Diagnóstico y mitigación continuos: Las mediciones se realizarán de forma continua, de modo que si se detecta una situación anormal pueda trabajarse en su mitigación cuanto antes.

- Automatización: Los sistemas de defensa se automatizarán, de modo que las organizaciones puedan lograr mediciones confiables, escalables y continuas de su adecuación a los controles.

Siguiendo todo lo descrito hasta ahora, los 20 controles del CIS se agrupan en 3 grandes categorías de forma desigual:

- Basic

Incluye los 6 primeros controles y cubre aquellas acciones más elementales que una organización debería hacer en materia de seguridad: conocer en todo momento cuáles son sus activos (inventariar), comprobar de forma periódica qué vulnerabilidades podrían afectarles, establecer configuraciones seguras y mantener los registros de auditoría. - Foundational

Es la categoría que más controles abarca, concretamente 10, e incluye una serie de prácticas que van un paso más allá y dotan a una organización de herramientas capaces de prevenir un ataque dirigido o reponerse de él si éste llega a suceder: defensa perimetral, control de puertos y protocolos en la red, control de las cuentas de acceso, e incluso la recuperación de datos gracias a las copias backup de los sistemas. - Organizational

Este grupo de 4 controles se ocupa, como su nombre indica, de acciones a nivel organizativo que involucran distintos departamentos o equipos interdisciplinares, como pueden ser los programas de formación y concienciación o el plan de respuesta ante incidentes de seguridad en la compañía.

La norma actualizada, con todo el detalle, puede descargarse de forma gratuita en la web del CIS, tras introducir algunos datos personales y un email de contacto. Su formato puede sorprender, pues huye de esquemas y epígrafes anidados y se enfoca en facilitar la lectura con un texto ameno y bien estructurado. Precisamente, gracias a esta estructura, leer los CIS Controls resulta una tarea muy didáctica.

El título de cada control es bastante ilustrativo:

| Basic | Control 1: Inventario y control de dispositivos hardware. |

| Control 2: Inventario de software autorizado y no autorizado. | |

| Control 3: Gestión continua de vulnerabilidades. | |

| Control 4: Uso controlado de privilegios administrativos. | |

| Control 5: Configuración segura para hardware y software en dispositivos móviles, portátiles, estaciones de trabajo y servidores. | |

| Control 6: Mantenimiento, monitorización y análisis de logs de auditoría. | |

| Foundational | Control 7: Protección de correo electrónico y navegador web. |

| Control 8: Defensa contra malware. | |

| Control 9: Limitación y control de puertos de red, protocolos y servicios. | |

| Control 10: Capacidad de recuperación de datos. | |

| Control 11: Configuración segura de los equipos de red, tales como cortafuegos, enrutadores y conmutadores. | |

| Control 12: Defensa perimetral. | |

| Control 13: Protección de datos. | |

| Control 14: Control de acceso basado en la necesidad de conocer. | |

| Control 15: Control de acceso inalámbrico. | |

| Control 16: Monitorización y control de cuentas. | |

| Organizational | Control 17: Implementar un programa de formación y concienciación en seguridad. |

| Control 18: Seguridad del software de aplicación. | |

| Control 19: Respuesta ante incidentes. | |

| Control 20: Pruebas de penetración y ejercicios de red team. | |

Cada uno de estos 20 controles se divide en subcontroles mucho más específicos, que se complementan y aportan más detalle sobre cómo lograr el objetivo final. Dependiendo del control, el número de subcontroles varía desde 5 hasta 13, pero la media está en 8 ó 9, haciendo un total de 171.

Versión 7.1: aplicabilidad de los subcontroles

Como adelantábamos al principio de este artículo, la nueva versión 7.1 no altera el contenido de los controles, sino que aporta una novedad en cuanto a la aplicación de los mismos, estableciendo prioridades y relacionándolos con el nivel de madurez de cada organización.

De este modo, una organización nueva o poco madura en el campo de la seguridad, podría optar por aplicar los subcontroles del CIS de una forma priorizada, abordando así varios proyectos más manejables.

La categorización de entidades que hace la versión 7.1 es muy intuitiva y no es cerrada, es decir, no hay un cuestionario o lista de requisitos para determinar de forma objetiva a qué grupo pertenece una organización concreta: son las propias empresas quienes deben juzgar en qué nivel están, dónde se sitúan y dónde quieren llegar.

Grupo de Implementación 1 (IG1)

Una organización cuyos recursos disponibles y conocimientos en ciberseguridad son limitados. Es el nivel más básico y puede corresponder, por ejemplo, a una empresa familiar o una empresa con menos de 10 empleados, donde la información que manejan no es especialmente sensible.

A este grupo le corresponde cumplir con un primer lote de 43 subcontroles, elegidos de entre casi todos los controles (por ejemplo, no hay ninguno del #18 Seguridad del software de aplicación ni del #20 Pruebas de penetración).

Por poner un ejemplo, a continuación, vemos la aplicabilidad de los subcontroles del Control 9 por Grupo de Implementación: En este caso sólo el 9.4 aplica al IG1.

Una organización cuyos recursos disponibles y conocimientos en ciberseguridad son moderados. Es el nivel medio y aquí encajarían, por ejemplo, empresas un poco más grandes, que operan regiones geográficas más amplias.

Supone un salto cuantitativo importante, pues este tipo de organizaciones deberían cumplir con 140 subcontroles de los 171 existentes (es decir, un 82% del contenido total de este marco de seguridad).

De nuevo veamos un ejemplo, en este caso de la aplicabilidad de los subcontroles del Control 6 por Grupo de Implementación: para las organizaciones que se encuadren en el IG2, sólo el 6.8 no les aplicaría:

Grupo de Implementación (IG3)

Una organización más madura, cuyos recursos disponibles y conocimientos en ciberseguridad son significativos. Es el nivel avanzado, donde etiquetaríamos a cualquier empresa multinacional con miles de empleados.

La diferencia con respecto al IG2 no es significativa, se solicitan 31 subcontroles más que en el IG2, de forma que se completa el 100% de los CIS Controls. Se trata básicamente de aquellos requisitos para los que se requieren unos procesos más detallados y unas soluciones de seguridad más avanzadas y específicas.

Implantar CIS Controls v7.1 en mi organización

Pese a sus bondades, uno de los puntos débiles en los CIS Controls es la ausencia de una definición clara de alcance dentro de una organización.

Es decir, supongamos el caso de una empresa con presencia internacional, oficinas centrales en distintos países, comercios a pie de calle en todos ellos, con sus respectivos sitios de e-commerce, etc. Encaja con la descripción de Grupo de Implementación 3, pero ¿dónde debe aplicar los 20 controles? ¿Qué sistemas y personas concretas estarán en su alcance y cuáles no? ¿Cuáles son más críticos?

CIS Controls v7.1, gracias a los nuevos grupos de implementación, da una primera idea sobre qué requisitos son más prioritarios, pero a la hora de iniciar un proyecto de adecuación, largo en el tiempo y que supone un esfuerzo económico, sería muy interesante contar con una guía para poder priorizar también los activos dentro una compañía.

En cualquier caso, la organización debe realizar un trabajo de reflexión en este sentido y puede apoyarse en algunas de las tareas que ya exige el CIS. Por ejemplo, debe confeccionar inventarios detallados de hardware (Control 1.4) y software (Control 2.1), que pondrán sobre la mesa qué máquinas y aplicaciones son críticas para el negocio, y puede cruzar esta información con el resultado de la categorización e inventariado de la información sensible de la compañía (exigida en el Control 13.1).

A grandes rasgos, deberíamos ser capaces de definir estos 4 puntos antes de iniciar la implantación los CIS Controls en nuestra compañía:

- Identificación del Grupo de Implementación (IG1, IG2, IG3) al que corresponde la organización.

- GAP Análisis: evaluación del grado de cumplimiento actual de cada uno de los controles que le apliquen.

- Establecer una priorización de controles por impacto en la seguridad. Si bien los controles que corresponde al IG1 deberían ser los más prioritarios y los exclusivos al IG3 los menos urgentes, el impacto depende completamente de la naturaleza de la compañía.

- Establecer un alcance priorizado para cada control.

Conclusiones

En definitiva, CIS Controls resulta un marco de seguridad especialmente interesante por ser muy completo y estar bien descrito, aunque echamos en falta una definición clara de alcance dentro de una organización. Sin embargo, con esta última versión 7.1, gracias a los nuevos grupos de implementación, CIS Controls da un importantísimo primer paso para determinar qué requisitos son más prioritarios y provee una valiosa señalización del camino a seguir a la hora de implementar este marco en una compañía.

Autor: Daniel Fuertes - CISSP, PCIP, ISO 27001 L.A.

Dpto. Consultoría