Análisis de la nueva versión del documento de directrices de seguridad para entornos de pago en la nube (Cloud Computing Guidelines) del PCI SSC

El suplemento informativo de directrices de computación en la nube (Information Supplement - Cloud Computing Guidelines) del PCI SSC[1] es una guía pensada para organizaciones que desean incluir servicios de computación en la nube (cloud) dentro de su entorno de cumplimiento de PCI DSS y describe las recomendaciones generales a tener en cuenta para la contratación y monitorización de cumplimiento de proveedores en la nube (Cloud Service Providers – CSP) que pueden estar involucrados directa o indirectamente en el procesamiento, transmisión y almacenamiento de datos de tarjetas de pago.

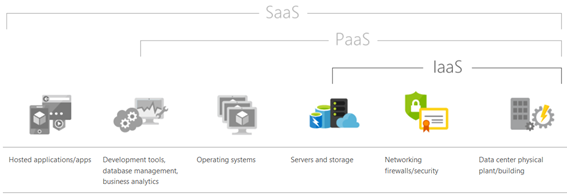

La clave de este proceso está en la identificación y delegación de responsabilidades entre el proveedor de servicios en la nube (Cloud Service Provider – CSP) y el cliente de dichos servicios (Cloud Service Customer – CSC), con base en las categorías de servicios y modelos de despliegue descritas en la publicación especial del NIST 800-145:

- Infraestructura como servicio (Infrastructure as a Service – IaaS),

- Plataforma como servicio (Platform as a Service – PaaS), y

- Software como servicio (Software as a Service – SaaS).

Figura 1. Modelos de servicios generales de computación en la nube: IaaS, PaaS y SaaS (Fuente: Microsoft)

Desde esta óptica, el concepto de cloud se entiende como “un modelo para habilitar un acceso conveniente, en demanda y a través de la red a un conjunto de recursos computacionales compartidos (por ejemplo, redes, servidores, almacenamiento, aplicaciones y servicios) que pueden ser rápidamente aprovisionados y liberados con un mínimo esfuerzo administrativo o con poca interacción por parte del proveedor de servicio”[2].

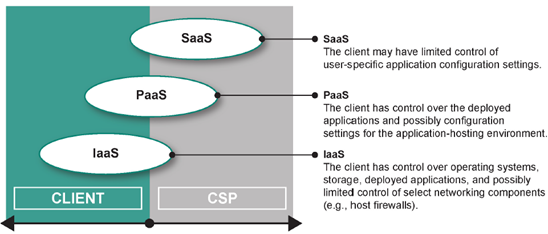

Figura 2. Nivel de control/responsabilidad para clientes (CSC) y proveedores de servicios de computación en la nube (CSP) a través de los diferentes modelos de servicio

Cuando se incluye un Cloud Service Provider dentro de un entorno de cumplimiento de PCI DSS es indispensable que la organización determine de forma clara y detallada el propósito para el cual se usará el servicio, los requerimientos de PCI DSS que serán delegados en el CSP, los servicios y los componentes de sistemas que el CSP ha validado dentro de su propio cumplimiento de PCI DSS y el tipo de servicio a contratar (IaaS, PaaS, SaaS) siguiendo las premisas de due diligence y monitorización de cumplimiento de proveedores citadas en los requisitos 12.8 y 12.9 de PCI DSS.

Como en cualquier delegación de servicios en terceros, el detalle de responsabilidades debe quedar acordado en términos contractuales, sin olvidar que el responsable último del cumplimiento de PCI DSS del entorno al completo sigue siendo el cliente (Cloud Service Customer). Esto quiere decir que por más que los servicios ofrecidos por el proveedor (CSP) estén certificados en PCI DSS no implica que de forma directa el entorno de sus clientes (CSC) también lo estará. Siempre existirá una responsabilidad compartida entre cliente y proveedor de servicio distribuida en mayor o menor medida en cada extremo en función del modelo de servicio escogido.

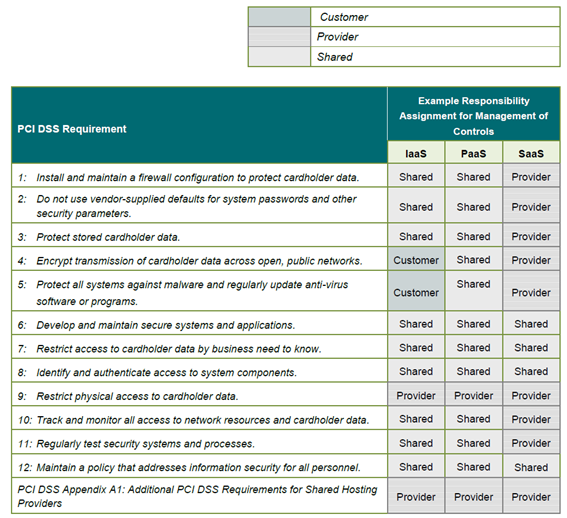

Figura 3. Tabla de asignación de responsabilidades en los requisitos de PCI DSS de acuerdo con los diferentes modelos de servicio

Como se puede ver en la tabla anterior, la responsabilidad de cumplimiento se divide en tres escenarios:

- Customer: El cliente del servicio de computación en la nube (CSC) es el responsable de la totalidad del cumplimiento.

- Provider: El proveedor del servicio de computación en la nube (CSP) es el responsable de la totalidad del cumplimiento.

- Shared: En algunos controles en particular, la responsabilidad es compartida entre ambos actores. En este caso, siempre debe quedar claro quién es el responsable de qué parte.

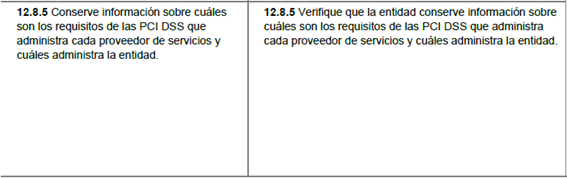

En últimas, esta matriz de delegación de responsabilidades entrará a hacer parte integral del cumplimiento del requisito 12.8.5 de PCI DSS.

Igualmente, es responsabilidad del cliente (CSC) realizar las siguientes comprobaciones en el momento de la contratación de un CSP y repetirlas de forma anual:

- Verificación del cumplimiento de PCI DSS del CSP a través de su Attestation of Compliance (AoC) o Report on Compliance (RoC). Los servicios que estén integrados dentro del entorno de cumplimiento de PCI DSS del cliente deberán estar certificados en PCI DSS por el proveedor.

- En el caso de que los servicios del CSP no estén certificados en PCI DSS implicará que de forma directa tales servicios entrarán dentro de las acciones de auditoría y evaluación de PCI DSS del entorno del CSC.

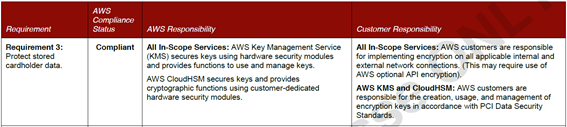

Algunos ejemplos de todas las acciones enumeradas anteriormente se pueden encontrar en las páginas de cumplimiento de PCI DSS de los proveedores de servicios de computación en la nube más importantes hoy en día, quienes ya facilitan la documentación de cumplimiento de sus servicios (AoC), matrices de delegación de responsabilidad y guías de integración para facilitar la convergencia de cumplimiento entre ambas partes:

- Amazon Web Services: https://aws.amazon.com/es/compliance/pci-dss-level-1-faqs/

- Microsoft Azure: https://www.microsoft.com/en-us/TrustCenter/Compliance/PCI

- Google Cloud Platform: https://cloud.google.com/security/compliance/pci-dss/

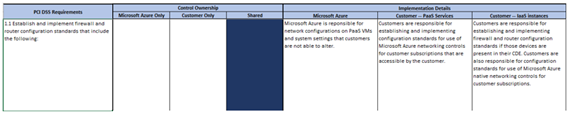

Figura 6. Extracto de la matriz de responsabilidades de cumplimiento de PCI DSS de Microsoft Azure

En el suplemento informativo de directrices de computación en la nube, el PCI SSC entra al detalle en todas las acciones necesarias para la evaluación, selección, contratación y monitorización del cumplimiento de PCI DSS de los CSP, incluyendo consideraciones de seguridad (gestión de riesgos, due diligence, acuerdos de nivel de servicio (Service Level Agreements – SLA), planes de continuidad del negocio y recuperación de desastres y recursos humanos), seguridad física y del entorno, seguridad de datos y cumplimiento legal, respuesta a incidentes y cómputo forense y gestión de vulnerabilidades.

Novedades en la versión 3.0 del suplemento informativo de computación en la nube

En abril del 2018 el PCI SSC actualizó a la versión 3.0 el documento Information Supplement - Cloud Computing Guidelines como resultado del trabajo mancomunado del Cloud SIG (Special Interest Group) luego de una espera de cinco años, teniendo en cuenta que la versión 2.0 fue publicada en febrero de 2013 y que muchas cosas han cambiado desde entonces. Como siempre, el documento está disponible para descarga gratuita en la biblioteca de documentación del PCI SSC en

https://www.pcisecuritystandards.org/document_library

.

En términos generales, esta nueva versión ha restructurado partes del documento, ha actualizado múltiples secciones y se han incluido guías específicas para nuevas tecnologías en los entornos de computación en la nube en el Apéndice E del documento (Appendix E - Technical Security Considerations):

- Alineación con los criterios de seguridad del suplemento informativo de virtualización[3],

- Seguridad en entornos multi-cliente (multi-tenancy),

- Seguridad en el Internet de las cosas (Internet of Things – IoT) y computación en la niebla (Fog Computing),

- Criterios de aislamiento y segmentación en Redes Definidas por Software (Software Defined Networks – SDN),

- Responsabilidades en la implementación de sistemas de detección y prevención de intrusiones (IDS/IPS),

- Seguridad en los hipervisores (hypervisor),

- Criterios de aseguramiento y despliegue en tecnologías de contenedores (containers),

- Seguridad en infraestructuras de escritorios virtuales (Virtual Desktop Infrastructure – VDI),

- Gestión de la elasticidad de recursos,

- Encriptación de datos y gestión de seguridad de las claves de encriptación,

- Seguridad de dispositivos de criptografía en la nube,

- Gestión y detección de cambios en sistemas en entornos en la nube,

- Seguridad en interfaces de software (API),

- Gestión de acceso e identidades, y

- Administración de registros de eventos.

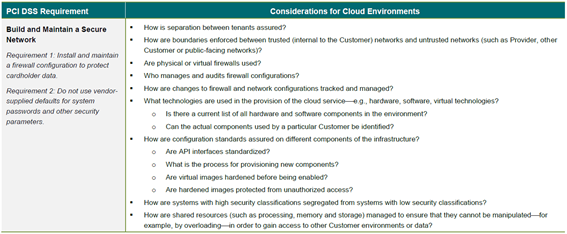

Finalmente, el documento enumera una serie de preguntas abiertas a ser planteadas por los clientes a sus proveedores de servicios de computación en la nube para entender las características de sus entornos, determinar el grado de responsabilidad en el cumplimiento y determinar escenarios que puedan estar sujetos a controles de seguridad alternativos (controles compensatorios):

Figura 7. Extracto de la tabla de consideraciones de implementación de PCI DSS en entornos de computación en la nube

Figura 7. Extracto de la tabla de consideraciones de implementación de PCI DSS en entornos de computación en la nube

Sin llegar a ser una guía exhaustiva - ya que el PCI SSC asume que cada entorno tiene sus peculiaridades - este documento sirve de referencia tanto a las organizaciones como a los asesores cualificados (QSA) para el establecimiento de los límites del entorno de cumplimiento de PCI DSS (scope) cuando se emplean infraestructuras de computación provistas por proveedores externos, ayuda en la definición de responsabilidades en cada control del estándar y permite un entendimiento del impacto de estas nuevas tecnologías dentro de los procesos transaccionales con tarjetas de pago.

[1]

Information Supplement: PCI SSC Cloud Computing Guidelines https://www.pcisecuritystandards.org/pdfs/PCI_SSC_Cloud_Guidelines_v3.pdf

[2]

The NIST Definition of Cloud Computing Special Publication 800-145, NIST Special Publication 800-145 - https://doi.org/10.6028/NIST.SP.800-145

[3]

PCI DSS Virtualization Guidelines: https://www.pcisecuritystandards.org/documents/Virtualization_InfoSupp_v2.pdf

Autor: David Eduardo Acosta

CISSP, CISA, CISM, CRISC, PCI QSA, CCNA Security, OPST, CHFI Trainer, BS25999 L.A.

Dpto. Consultoría

Autor: David Eduardo Acosta

CISSP, CISA, CISM, CRISC, PCI QSA, CCNA Security, OPST, CHFI Trainer, BS25999 L.A.

Dpto. Consultoría