Actualmente, la gran mayoría de empresas dispone de perfiles en las principales redes sociales (Facebook, Twitter, Google+, etc.). Dichos perfiles, suponen un activo muy importante sujeto a múltiples riesgos, que en caso de materializarse, pueden llegar a afectar muy negativamente a sus respectivos negocios.

En este artículo, se tratarán dos de las principales amenazas que pueden afectar a dichas empresas. Estas amenazas son: el secuestro y la suplantación de perfiles de redes sociales.

El secuestro es la acción llevada a cabo por una atacante, con el objetivo de obtener el control del perfil, retirándoselo a su legítimo titular. Una vez obtenido el control, el atacante es capaz de llevar a cabo cualquier acción como si fuera realmente su titular.

La suplantación es la acción llevada a cabo por un atacante, con el objetivo de hacerse pasar por el titular, utilizando otro perfil. En este caso, el atacante no posee realmente el control del perfil de la empresa. Sin embargo, si posee un control “aparente”, hasta que se descubre el engaño.

Caracterización del ataque y el objetivo

Este tipo de ataques suelen llevarse a cabo con fines económicos. La extorsión es el principal medio a través del cual el atacante alcanza dicho fin. Generalmente, el atacante amenaza a la empresa con llevar a cabo alguna acción que le provocará un daño importante (afectando a la imagen de la empresa, el atractivo de sus productos, la relación con sus clientes, sus trabajadores, etc.), si no accede a entregarle cierta cantidad de dinero. Sin embargo, en otros casos el atacante utiliza las infraestructuras tecnológicas de la empresa, para llevar a cabo el ataque sobre un tercero (envío de SPAM, ocultación del origen del ataque, etc.), independientemente de si este último mantiene algún tipo de relación con la empresa.

Es importante tener en cuenta que no todas las empresas presentan el mismo riesgo a ser atacadas. Su nivel de riesgo depende de un conjunto de factores. Entre los principales factores se encuentra el tamaño. Existe una relación directa entre el tamaño y el nivel de riesgo. Esto es debido a que a mayor tamaño, generalmente, mayores son los beneficios / el número de clientes / el número de trabajadores. El hecho de que una empresa presente mayores beneficios puede incentivar la motivación económica de sus potenciales atacantes. Por otro lado, un mayor número de clientes determina un aumento de los potenciales efectos de las acciones llevadas a cabo. Finalmente, un mayor número de empleados puede suponer una ampliación de la superficie de ataque (más puntos potencialmente vulnerables).

Medidas de protección

Para poder protegernos ante este tipo de ataques, en primer lugar es necesario definir una estrategia de marketing en redes sociales que tenga en cuenta la seguridad en su proceso de elaboración. A la hora de decidir en qué redes sociales la empresa estará presente, es necesario analizar el esfuerzo que conlleva mantener y proteger correctamente un perfil, en términos de operativa diaria y de seguridad respectivamente. De esta forma, se podrán seleccionar las redes sociales más adecuadas, en términos de marketing y seguridad, de acuerdo a los recursos disponibles de la empresa.

Además, debe definirse una estrategia de defensa en profundidad que establezca medidas de seguridad en cada uno de los niveles de protección (prevención, detección, reacción i recuperación).

Medidas de prevención

La principal medida de seguridad utilizada es la identificación y autenticación del usuario que accede al perfil. Generalmente este proceso se realiza a través de un nombre de usuario y una contraseña. Es muy importante realizar una correcta gestión de las credenciales de acceso. La contraseña debería presentar un nivel de robustez, como mínimo, proporcional al valor que posee el perfil social para la empresa. Además, debería renovarse periódicamente, ante cualquier sospecha de su compromiso y ante cualquier cambio del personal encargado de su gestión. Respecto a este último punto, es muy importante asegurar que ninguna persona que ya no se encuentre autorizada pueda acceder al perfil (ej. empleado dado de baja). Además, las contraseñas deben almacenarse de forma ininteligible (por ejemplo cifradas), y únicamente sus gestores deben estar autorizados a accederlas y modificarlas. Por último, hoy en día prácticamente todos los servicios online ofrecen doble factor de autenticación. Se recomienda, siempre que sea posible, analizar y valorar la posibilidad de habilitar esta opción.

Otra medida de seguridad, cuyo objetivo es dificultar que se lleven a cabo con éxito ataques de suplantación, es la inclusión en el perfil de una marca que verifica la identidad de su titular. Esta marca, indica a todos los usuarios del servicio que la identidad del perfil ha sido verificada.

Por último, es importante que los usuarios conozcan el tipo de comunicaciones oficiales que establecerá la empresa. Indicando, qué información les podrá solicitar a través de dicho canal, y advirtiendo de aquella información que en ningún caso les solicitará y los canales a través de los cuales no se comunicará. También, los usuarios deben ser informados sobre los cambios que se produzcan en el perfil/es (alta de nuevo perfil complementario, baja de perfil obsoleto, modificación de URL, etc.), de esta forma los usuarios podrán conocer en todo momento cuáles son los perfiles oficiales que se encuentran vigentes.

Medidas de detección

La principal medida de detección es la monitorización de las redes sociales con el objetivo de descubrir los usos indebidos de las marcas que pertenezcan a una empresa. Hoy en día, existen empresas que proporcionan Servicios de monitorización de nombres en redes sociales. Estos servicios revisan periódicamente los registros de nombres, con el objetivo de detectar en qué redes un nombre determinado se encuentra ya registrado, pudiendo en caso de no encontrarse registrado, dar de alta dicho nombre y así reservarlo. De esta forma, es posible detectar las altas de nombres, realizadas por terceros, que utilizan el nombre de una marca. Este tipo de altas, suelen llevarse a cabo por ciberactivistas con el objetivo de crear perfiles que denuncien determinadas prácticas llevadas a cabo por la empresa asociada a la marca, o por otros grupos con el objetivo de ciberocupar nombres e impedir que las empresas puedan adquirirlo y promocionar su marca en las redes sociales.

Es importante indicar, que no es necesario estar presente en una red social para poder ser suplantado. En ocasiones, resulta más sencillo detectar una suplantación si se está presente en las redes.

Por último, existen redes sociales como Twitter, que permiten la “suplantación” de identidad con fines paródicos. Sin embargo, a pesar de esta excepción, la red social establece una serie de condiciones que debe cumplir el perfil (respecto a su identificador y nombre de usuario, su biografía, y su forma de comunicarse con el resto de usuarios) para mantener dicha consideración, con el objetivo de que los usuarios puedan diferenciar claramente el perfil paródico del original.

Medidas de reacción y recuperación

En caso de detectar este tipo de ataques, es importante no precipitarse ni tomar medidas drásticas. Es importe diferenciar los ataques perpetrados por cibercriminales con fines económicos, de los ataques llevados a cabo por ciberactivistas con fines de movilización en defensa del medioambiente, de determinados grupos sociales, etc.

En primer lugar, y si es posible, es importante obtener evidencias del ataque: la fecha en que se produjo (aproximadamente), las acciones realizadas por el atacante (contenidos difundidos, etc.) y cualquier dato que pueda estar asociado a su identidad. Si se considera necesario, se debe acudir a un perito informático, el cual preservará el poder probatorio de las evidencias, permitiendo su presentación en un juicio. A su vez, se recomienda involucrar al departamento jurídico, con el objetivo de identificar los delitos que haya podido cometer el atacante.

En segundo lugar, una vez el ataque ha sido confirmado y se han obtenido evidencias del mismo, se recomienda contactar con los gestores de la respectiva red social. El objetivo es denunciar el ataque (suplantación, secuestro, etc.), proporcionar las evidencias que demuestran la vulneración de nuestros derechos, y solicitar la resolución del incidente (cierre del perfil falso, recuperación de la cuenta, etc.). Para ello, las redes sociales ponen a disposición de los usuarios unos formularios de denuncia (ej. Facebook [1], Twitter [2] y Google [3]). En la mayoría de los casos, llegado a este punto, el incidente queda resuelto. Sin embargo, en casos especialmente graves, puede valorarse presentar una denuncia ante las fuerzas y cuerpos de seguridad (Mossos d’Esquadra [4], Brigada de Investigación Tecnológica - CNP [5] y Grupo de Delitos Telemáticos – GC [6]).

Personalmente pienso, que para la mayoría de empresas tener presencia en las redes sociales es cada día más un requisito comercial que una opción posible. Por ello, es importante diseñar adecuadamente una estrategia de marketing en redes sociales que tenga en cuenta la seguridad, dado que una mayor presencia supone una mayor superficie de ataque. A su vez, es un hecho que los vectores de ataque se adaptan rápidamente a los nuevos cambios y entornos (prácticamente sin excepción), de forma que no es una opción infravalorar el riesgo que supone estar presente en dichas redes. Llegados a este punto, se identifica claramente la necesidad de integrar las redes sociales en el proceso de análisis de riesgos, teniendo en cuenta las características de la organización y sus activos (incluyendo los perfiles en dichas redes), pero también los diferentes tipos de ataque en estos entornos y sus características específicas. Finalmente, en este artículo se han repasado brevemente las principales medidas de seguridad conocidas que pueden utilizarse para definir la estrategia final de tratamiento del riesgo.

Referencias:

[1]: https://www.facebook.com/legal/copyright.php?howto_report

[2]: https://support.twitter.com/forms

[3]: https://services.google.com/fb/forms/essalesfx/

[4]: http://mossos.gencat.cat/ca/denuncies/

[5]: http://www.policia.es/colabora.php

[6]: https://www.gdt.guardiacivil.es/webgdt/pinformar.php

Autor: Carlos Antonio Sans - ISO 27001 L.A.

Departamento de Consultoría.

Analytics

miércoles, 30 de septiembre de 2015

viernes, 25 de septiembre de 2015

El portal de Visa Merchant Agents de Visa Europa definitivamente ha cerrado

VISA creó hace más de tres años el portal de Visa Merchant Agents con el que pretendía centralizar de forma independiente y unificada los proveedores de servicio que estaban apareciendo en el mercado y sobre los que estaba "perdiendo el control", por no estar registrados (como había sido más habitual) por las entidades bancarias ante las marcas de tarjetas. Este listado era empleado únicamente por las empresas de Europa y no sabemos si esta positiva iniciativa se extenderá al resto del mundo.

El portal de Visa Europa dedicado a listar los Proveedores de Servicio certificados como Visa Merchant Agents, ha sido cerrado definitivamente.

Se pueden encontrar los listados en formato PDF, cómo anteriormente, en el siguiente enlace: https://www.visaeurope.com/receiving-payments/security/downloads-and-resources

Y se mantiene la diferenciación entre Merchant Agents y Member Agents.

En caso de necesitar realizar cualquiera de estas acciones:

Debe dirigirse a la web de Visa Europe.

El portal de Visa Europa dedicado a listar los Proveedores de Servicio certificados como Visa Merchant Agents, ha sido cerrado definitivamente.

Se pueden encontrar los listados en formato PDF, cómo anteriormente, en el siguiente enlace: https://www.visaeurope.com/receiving-payments/security/downloads-and-resources

Y se mantiene la diferenciación entre Merchant Agents y Member Agents.

En caso de necesitar realizar cualquiera de estas acciones:

- Registrarse como nuevo Merchant Agent

- Actualizar o renovar su registro Merchant Agent existente

- Acceder a la weblisting Merchant Agent

- Obtener orientación sobre el registro del Agent

Debe dirigirse a la web de Visa Europe.

lunes, 21 de septiembre de 2015

El papel de los indicadores de compromiso (indicators of compromise – ioc) en la respuesta a incidentes de seguridad y la investigación forense

Un incidente de seguridad se define como un evento adverso que compromete o intenta comprometer la confidencialidad, integridad o disponibilidad de la información. De acuerdo con este concepto, la clave para determinar si un comportamiento “anormal” (ya sea real o sospechado) se trata de un incidente de seguridad o no, está en el análisis preliminar del estado del sistema en dicho momento, que involucra la revisión de múltiples variables (aumento del tráfico de red, alto consumo de CPU o de memoria RAM, lentitud en la respuesta de procesos, ejecución de binarios extraños, cambios en los ficheros de configuración, etc.), que en conjunto permiten detectar o inferir que algo extraño está ocurriendo y de forma paralela empezar a perfilar una respuesta acorde con la tipología del evento.

Lamentablemente, el principal enemigo en este tipo de análisis preliminares es el tiempo, ya que la información del potencial incidente puede provenir de diferentes fuentes (revisiones manuales del sistema por parte del administrador, notificaciones de usuarios, alertas de diferentes herramientas de seguridad y monitorización instaladas (antivirus, FIM, IDS/IPS), etc.) y ser recibida y procesada por diferentes actores. Durante la ventana de tiempo en la cual se obtienen estos datos, se correlacionan y se analizan, el sistema estará expuesto a que el incidente esté amplificando su impacto o simplemente se trate de un falso positivo, desgastando injustificadamente al equipo encargado de la respuesta a incidentes.

Como resultado de esta primera fase de análisis, se deben iniciar los procesos de contención, erradicación y recuperación asociados. No obstante, si no hay definida una fase metodológica de detección o hay fallos procedimentales, documentales y/o técnicos en el proceso, la respuesta no será efectiva y cualquier acción adicional puede ser contraproducente (destrucción no intencional de evidencia, ejecución de programas maliciosos, etc.). Igual sucederá si el incidente vuelve a ocurrir y no se ha realizado una sesión de lecciones aprendidas y mejora continua que permitan optimizar el plan de respuesta a incidentes en el futuro.

Si ponemos en contexto todos estos elementos, los tiempos de respuesta a incidentes e investigación forense se verían claramente optimizados si se contara con una herramienta automatizada que permitiera una detección y clasificación rápida con base en comportamientos analizados de incidentes (“modus operandi”) involucrando diferentes elementos ya conocidos como direcciones IP, hashes de procesos maliciosos, cookies, cambios en el registro de Windows, controladores de hardware, puertos TCP/UDP, correos electrónicos, procesos en ejecución, ficheros en el disco, etc.

Frente a ello, han surgido múltiples iniciativas técnicas, dentro de las cuales resaltan los IoC (Indicators of Compromise – Indicadores de Compromiso). Se trata de un modelo basado por lo general en metalenguajes que permite registrar, parametrizar, comparar, categorizar y compartir la información conocida del comportamiento de incidentes analizados previamente desde una perspectiva holística, cubriendo todas las variables clave y propiedades que pueden dar pie a una detección y clasificación efectiva, analizando exclusivamente aquellos elementos relacionados sin perder el tiempo en análisis adicionales “a ciegas” que no ofrezcan valor en las conclusiones.

Modelos de Implementación de IoC

Desde la perspectiva de la industria han surgido diferentes modelos de implementación del concepto de IoC. A pesar que no existe un estándar de facto, a continuación se presentan algunos de los modelos más importantes que pueden ser empleados dependiendo de las necesidades de la organización:

Caso de Estudio: HACKING TEAM

En Julio de 2015 la compañía italiana Hacking Team (http://www.hackingteam.it/) anunció públicamente que sus sistemas informáticos fueron comprometidos, incluyendo el código fuente de sus herramientas de monitorización y explotación, empleadas por múltiples entidades gubernamentales a nivel mundial. Este software utilizaba vulnerabilidades conocidas y de día cero (“zero day”) para instalarse de forma silenciosa y sin autorización del usuario afectado en los dispositivos objetivo.

Debido a la gran cantidad de atención mediática que recibió este evento, muchos ciudadanos de los países clientes de Hacking Team querían validar si sus sistemas eran monitorizados por esta solución. Una de las alternativas más óptimas para esta revisión estuvo basada en el uso de OpenIoC a través del aplicativo MILANO (https://github.com/RookLabs/milano) provisto por la empresa Rook Security (https://www.rooksecurity.com), que aprovecha las capacidades de los indicadores de compromiso para registrar, comparar y alertar de la existencia de binarios asociados al software de Hacking Team.

Posterior al análisis del código fuente del software de Hacking Team, se identificaron y perfilaron los binarios asociados (40+) y se incluyeron sus nombres y hashes (MD5, SHA1 y SHA256) dentro de un fichero XML siguiendo la estructura de OpenIoC (hackingteam_openIOC1-1.ioc). Para analizar su estructura, se puede emplear el aplicativo MANDIANT IoC Editor (https://www.fireeye.com/services/freeware/ioc-editor.html):

Como se puede observar, el esquema XML establecido por OpenIoC permite la inclusión de múltiples características asociadas a elementos de un sistema que pueden estar afectadas por un incidente en particular. El listado exhaustivo de valores a parametrizar se puede encontrar en http://openioc.org/terms/Current.iocterms y http://schemas.mandiant.com/:

En el caso de MILANO, Rook Security creó su propio XML y desarrolló una herramienta propia para que las variables descritas en el fichero de OpenIoC fueran analizadas en el sistema y se reportaran los hallazgos para que el propio usuario tomara las acciones que considerara prudentes:

No obstante, el mismo fichero XML/IoC puede ser empleado con otras herramientas como MANDIANT IoC Finder (https://www.fireeye.com/services/freeware/ioc-finder.html) o MANDIANT RedLine (https://www.fireeye.com/services/freeware/redline.html), lo cual demuestra la portabilidad del formato, que es uno de los criterios básicos de esta iniciativa. Este mismo concepto se ha utilizado para la identificación de malware como Zeus, Stuxnet y Duqu y ha sido compartido para uso de la comunidad en el sitio de OpenIoC (http://openioc.org) u otros como Flamer (https://www.alienvault.com/open-threat-exchange/blog/flamer-indicators-of-compromise-openioc) y Red October (https://www.alienvault.com/open-threat-exchange/blog/red-october-indicators-of-compromise-and-mitigation-data), provistos por AlienVault, quienes también han integrado el concepto de IoC como base de su plataforma Open Threat Exchange (https://otx.alienvault.com/).

Otros repositorios de IoC se pueden encontrar en OpenIoCDB https://openiocdb.com/downloads/ y OpenIoC Bucket (https://www.iocbucket.com/), así como integración con plataformas como MISP (www.misp-project.org) y MANTIS (Model-based Analysis of Threat Intelligence Sources) Framework (https://github.com/siemens/django-mantis).

Uso de IoC en conjunto con otras herramientas de identificación de Malware

Debido a las características de los IoC, su funcionalidad puede ser complementada con otras herramientas orientadas a la detección de malware como YARA (http://plusvic.github.io/yara/), que permite la identificación de malware con base en la identificación de patrones de texto o binarios y el uso de expresiones booleanas para determinar su lógica:

Un ejemplo de integración entre reglas de IoC y reglas de YARA se puede encontrar en el aplicativo LOKI IOC Scanner (https://github.com/Neo23x0/Loki), que usa la definición de IoC en el uso de hash de binarios y sus nombres y ubicaciones y la lógica de YARA para la identificación de patrones:

Adicionalmente, en OpenIoC se pueden insertar firmas de YARA dentro de la propia definición del formato XML para ser usadas de forma combinada. Esta inserción se puede realizar empleando el paquete openioc_to_yara, incorporado dentro del IoC Writter de MANDIANT (https://github.com/mandiant/ioc_writer/tree/master/examples/openioc_to_yara).

Conclusión

La minimización de la ventana de exposición entre el tiempo de detección de un incidente y su respuesta es un factor clave en el proceso de respuesta a incidentes. Debido a la gran cantidad de información que se requiere para esta detección y la generación se conclusiones y/o inferencias que den paso a acciones de contención, corrección y recuperación, es necesario un procedimiento automatizado que facilite la identificación de incidentes ya analizados y permita compartir dichos hallazgos con la comunidad para una actuación global. Como respuesta a esta necesidad han surgido los IoC (Indicators of Compromise), que permiten perfilar un incidente, crear una línea base para la identificación de diferentes variables asociadas a ese incidente en particular y comparar un dispositivo potencialmente afectado contra dichos parámetros para dar una respuesta rápida y efectiva.

Autor: David Eduardo Acosta - CISSP, CISA, CISM, CRISC, PCI QSA, CCNA Security, OPST, CHFI Trainer, BS25999 L.A.

Departamento de Consultoría

Lamentablemente, el principal enemigo en este tipo de análisis preliminares es el tiempo, ya que la información del potencial incidente puede provenir de diferentes fuentes (revisiones manuales del sistema por parte del administrador, notificaciones de usuarios, alertas de diferentes herramientas de seguridad y monitorización instaladas (antivirus, FIM, IDS/IPS), etc.) y ser recibida y procesada por diferentes actores. Durante la ventana de tiempo en la cual se obtienen estos datos, se correlacionan y se analizan, el sistema estará expuesto a que el incidente esté amplificando su impacto o simplemente se trate de un falso positivo, desgastando injustificadamente al equipo encargado de la respuesta a incidentes.

|

| Imagen 1. “Ventana de exposición” en la respuesta a incidentes |

Como resultado de esta primera fase de análisis, se deben iniciar los procesos de contención, erradicación y recuperación asociados. No obstante, si no hay definida una fase metodológica de detección o hay fallos procedimentales, documentales y/o técnicos en el proceso, la respuesta no será efectiva y cualquier acción adicional puede ser contraproducente (destrucción no intencional de evidencia, ejecución de programas maliciosos, etc.). Igual sucederá si el incidente vuelve a ocurrir y no se ha realizado una sesión de lecciones aprendidas y mejora continua que permitan optimizar el plan de respuesta a incidentes en el futuro.

Si ponemos en contexto todos estos elementos, los tiempos de respuesta a incidentes e investigación forense se verían claramente optimizados si se contara con una herramienta automatizada que permitiera una detección y clasificación rápida con base en comportamientos analizados de incidentes (“modus operandi”) involucrando diferentes elementos ya conocidos como direcciones IP, hashes de procesos maliciosos, cookies, cambios en el registro de Windows, controladores de hardware, puertos TCP/UDP, correos electrónicos, procesos en ejecución, ficheros en el disco, etc.

Frente a ello, han surgido múltiples iniciativas técnicas, dentro de las cuales resaltan los IoC (Indicators of Compromise – Indicadores de Compromiso). Se trata de un modelo basado por lo general en metalenguajes que permite registrar, parametrizar, comparar, categorizar y compartir la información conocida del comportamiento de incidentes analizados previamente desde una perspectiva holística, cubriendo todas las variables clave y propiedades que pueden dar pie a una detección y clasificación efectiva, analizando exclusivamente aquellos elementos relacionados sin perder el tiempo en análisis adicionales “a ciegas” que no ofrezcan valor en las conclusiones.

Modelos de Implementación de IoC

Desde la perspectiva de la industria han surgido diferentes modelos de implementación del concepto de IoC. A pesar que no existe un estándar de facto, a continuación se presentan algunos de los modelos más importantes que pueden ser empleados dependiendo de las necesidades de la organización:

- OASIS Cyber Threat Intelligence (CTI) https://www.oasis-open.org/committees/tc_home.php?wg_abbrev=cti: Esta iniciativa está respaldada por algunos de los principales fabricantes de soluciones de seguridad y está orientada hacia la definición y estandarización de un conjunto de representaciones de información y protocolos para gestionar la necesidad de analizar, modelar y compartir datos de inteligencia contra amenazas informáticas. Está compuesto por tres subcomités: STIX (Structured Threat Information Expression - https://stixproject.github.io), TAXII (Trusted Automated Exchange of Indicator Information) y CybOX (Cyber Observable Expression - https://cybox.mitre.org).

- IODEF (Incident Object Description Exchange Format) – RFC 5070 www.ietf.org/rfc/rfc5070.txt: En diciembre de 2007 se publicó la RFC 5070, que contiene la descripción básica del esquema XML para el registro de variables técnicas relacionadas con incidentes conocidos para ser empleados principalmente por centros de respuesta a incidentes (CSIRT), orientado hacia la automatización en el procesamiento de datos de incidentes y la gestión de un formato común para construir herramientas interoperables para la gestión de incidentes.

- The OpenIoC (Open Indicators of Compromise) Framework http://www.openioc.org: OpenIoC es un esquema extensible de XML publicado bajo los términos de la licencia Apache 2, que permite describir las características técnicas que identifican una amenaza conocida, la metodología de un atacante u otra evidencia de compromiso para la detección rápida de brechas de seguridad en un sistema. Esta iniciativa surgió como parte de las estrategias de gestión de incidentes de MANDIANT (http://www.mandiant.com), quienes son reconocidos por sus análisis de casos de ciberespionaje a nivel mundial. Actualmente se encuentra en su versión 1.0 y la versión 1.1 se encuentra en formato DRAFT (https://github.com/mandiant/OpenIOC_1.1).

|

| Imagen 2. Extracto de un fichero XML empleando OpenIoC para la identificación del malware Duqu |

Caso de Estudio: HACKING TEAM

En Julio de 2015 la compañía italiana Hacking Team (http://www.hackingteam.it/) anunció públicamente que sus sistemas informáticos fueron comprometidos, incluyendo el código fuente de sus herramientas de monitorización y explotación, empleadas por múltiples entidades gubernamentales a nivel mundial. Este software utilizaba vulnerabilidades conocidas y de día cero (“zero day”) para instalarse de forma silenciosa y sin autorización del usuario afectado en los dispositivos objetivo.

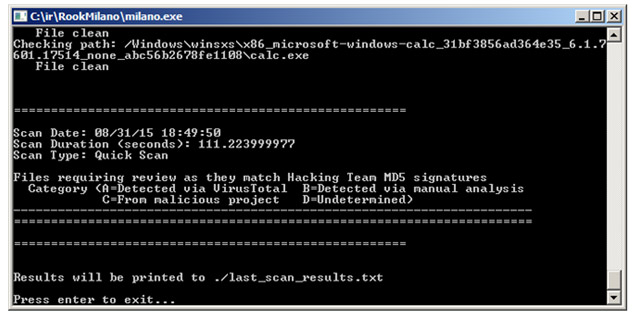

Debido a la gran cantidad de atención mediática que recibió este evento, muchos ciudadanos de los países clientes de Hacking Team querían validar si sus sistemas eran monitorizados por esta solución. Una de las alternativas más óptimas para esta revisión estuvo basada en el uso de OpenIoC a través del aplicativo MILANO (https://github.com/RookLabs/milano) provisto por la empresa Rook Security (https://www.rooksecurity.com), que aprovecha las capacidades de los indicadores de compromiso para registrar, comparar y alertar de la existencia de binarios asociados al software de Hacking Team.

|

| Imagen 3. Pantalla inicial de MILANO |

Posterior al análisis del código fuente del software de Hacking Team, se identificaron y perfilaron los binarios asociados (40+) y se incluyeron sus nombres y hashes (MD5, SHA1 y SHA256) dentro de un fichero XML siguiendo la estructura de OpenIoC (hackingteam_openIOC1-1.ioc). Para analizar su estructura, se puede emplear el aplicativo MANDIANT IoC Editor (https://www.fireeye.com/services/freeware/ioc-editor.html):

|

| Imagen 4. Edición del fichero OpenIoC para la detección del malware de Hacking Team empleando MANDIANT IoC Editor |

Como se puede observar, el esquema XML establecido por OpenIoC permite la inclusión de múltiples características asociadas a elementos de un sistema que pueden estar afectadas por un incidente en particular. El listado exhaustivo de valores a parametrizar se puede encontrar en http://openioc.org/terms/Current.iocterms y http://schemas.mandiant.com/:

|

| Imagen 5. Parámetros de configuración en OpenIoC (extracto) |

En el caso de MILANO, Rook Security creó su propio XML y desarrolló una herramienta propia para que las variables descritas en el fichero de OpenIoC fueran analizadas en el sistema y se reportaran los hallazgos para que el propio usuario tomara las acciones que considerara prudentes:

|

| Imagen 6. Pantalla final de MILANO |

No obstante, el mismo fichero XML/IoC puede ser empleado con otras herramientas como MANDIANT IoC Finder (https://www.fireeye.com/services/freeware/ioc-finder.html) o MANDIANT RedLine (https://www.fireeye.com/services/freeware/redline.html), lo cual demuestra la portabilidad del formato, que es uno de los criterios básicos de esta iniciativa. Este mismo concepto se ha utilizado para la identificación de malware como Zeus, Stuxnet y Duqu y ha sido compartido para uso de la comunidad en el sitio de OpenIoC (http://openioc.org) u otros como Flamer (https://www.alienvault.com/open-threat-exchange/blog/flamer-indicators-of-compromise-openioc) y Red October (https://www.alienvault.com/open-threat-exchange/blog/red-october-indicators-of-compromise-and-mitigation-data), provistos por AlienVault, quienes también han integrado el concepto de IoC como base de su plataforma Open Threat Exchange (https://otx.alienvault.com/).

Otros repositorios de IoC se pueden encontrar en OpenIoCDB https://openiocdb.com/downloads/ y OpenIoC Bucket (https://www.iocbucket.com/), así como integración con plataformas como MISP (www.misp-project.org) y MANTIS (Model-based Analysis of Threat Intelligence Sources) Framework (https://github.com/siemens/django-mantis).

Uso de IoC en conjunto con otras herramientas de identificación de Malware

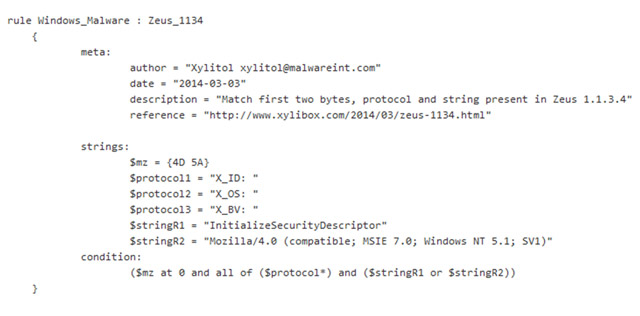

Debido a las características de los IoC, su funcionalidad puede ser complementada con otras herramientas orientadas a la detección de malware como YARA (http://plusvic.github.io/yara/), que permite la identificación de malware con base en la identificación de patrones de texto o binarios y el uso de expresiones booleanas para determinar su lógica:

|

| Imagen 7. Regla de YARA para la detección del malware Zeus |

Un ejemplo de integración entre reglas de IoC y reglas de YARA se puede encontrar en el aplicativo LOKI IOC Scanner (https://github.com/Neo23x0/Loki), que usa la definición de IoC en el uso de hash de binarios y sus nombres y ubicaciones y la lógica de YARA para la identificación de patrones:

|

| Imagen 8. Pantalla de inicio de LOKI IOC Scanner |

Adicionalmente, en OpenIoC se pueden insertar firmas de YARA dentro de la propia definición del formato XML para ser usadas de forma combinada. Esta inserción se puede realizar empleando el paquete openioc_to_yara, incorporado dentro del IoC Writter de MANDIANT (https://github.com/mandiant/ioc_writer/tree/master/examples/openioc_to_yara).

Conclusión

La minimización de la ventana de exposición entre el tiempo de detección de un incidente y su respuesta es un factor clave en el proceso de respuesta a incidentes. Debido a la gran cantidad de información que se requiere para esta detección y la generación se conclusiones y/o inferencias que den paso a acciones de contención, corrección y recuperación, es necesario un procedimiento automatizado que facilite la identificación de incidentes ya analizados y permita compartir dichos hallazgos con la comunidad para una actuación global. Como respuesta a esta necesidad han surgido los IoC (Indicators of Compromise), que permiten perfilar un incidente, crear una línea base para la identificación de diferentes variables asociadas a ese incidente en particular y comparar un dispositivo potencialmente afectado contra dichos parámetros para dar una respuesta rápida y efectiva.

Autor: David Eduardo Acosta - CISSP, CISA, CISM, CRISC, PCI QSA, CCNA Security, OPST, CHFI Trainer, BS25999 L.A.

Departamento de Consultoría

martes, 15 de septiembre de 2015

Internet Security Auditors training partner del Business Continuity Institute

Internet Security Auditors amplía su catálogo de Certificaciones Oficiales de Ciberseguridad tras firmar un acuerdo de Training Partnership con el Business Continuity Institute (The BCI) convirtiéndose en la primera empresa española en ofrecer los cursos y exámenes oficiales para obtener la certificación CBCI (Certificate of the BCI).

The BCI es el instituto de referencia mundial en la promoción de la Continuidad de Negocio. Creado el año 1994, su objetivo principal es conseguir un mundo más resiliente y ser el organismo de referencia en la certificación de profesionales expertos en la continuidad de negocio. El BCI cuenta con más de 8.000 miembros en 100 países en todo el mundo y la certificación CBCI es el sello de reconocimiento para expertos en la materia.

Internet Security Auditors incluirá, desde el 4Q del 2015, dentro de su calendario de formación, los cursos oficiales, que incluirán el examen de la certificación CBCI, con profesores certificados por el BCI reforzando uno de los portfolios de certificaciones oficiales más amplio y reconocido del sur de Europa.

Si quieres más información acerca del curso, visita nuestro apartado de formación, dónde podrás consultar fechas, requisitos, temario, etc.

https://www.isecauditors.com/calendario-de-cursos#bci

https://www.isecauditors.com/certificaciones-cbci-continuidad-negocio

The BCI es el instituto de referencia mundial en la promoción de la Continuidad de Negocio. Creado el año 1994, su objetivo principal es conseguir un mundo más resiliente y ser el organismo de referencia en la certificación de profesionales expertos en la continuidad de negocio. El BCI cuenta con más de 8.000 miembros en 100 países en todo el mundo y la certificación CBCI es el sello de reconocimiento para expertos en la materia.

Internet Security Auditors incluirá, desde el 4Q del 2015, dentro de su calendario de formación, los cursos oficiales, que incluirán el examen de la certificación CBCI, con profesores certificados por el BCI reforzando uno de los portfolios de certificaciones oficiales más amplio y reconocido del sur de Europa.

Si quieres más información acerca del curso, visita nuestro apartado de formación, dónde podrás consultar fechas, requisitos, temario, etc.

https://www.isecauditors.com/calendario-de-cursos#bci

https://www.isecauditors.com/certificaciones-cbci-continuidad-negocio

lunes, 7 de septiembre de 2015

Acuerdo con Seiceland para ofrecer servicios en Curaçao y el Caribe

Seceiland, empresa fundada por Johanna Curiel, una de las referencias de la seguridad en el Caribe y Lationamérica, miembro eminente de la Fundación OWASP, es la empresa con la que Internet Security Auditors ha firmado un acuerdo de colaboración para el desarrollo de proyectos en Curaçao (donde la empresa tiene sus headquarters) y el sur del Caribe.

Internet Security Auditors, tras la apertura de su nuevo Centro de Operaciones en Bogotá (Colombia), ha ampliado sus acuerdos estratégicos de colaboración para desarrollar proyectos y extender su presencia en América. La amplia experiencia, las metodologías (en algunos casos propias, creadas tras casi 15 años de historia), su equipo experto y un profundo foco en la calidad de servicio y atención cercana al cliente son algunos de los valores que son apreciados en Colombia y todo el continente, donde desarrolla proyectos desde el año 2011.

Internet Security Auditors es la empresa española referente en las normas PCI siendo el QSA, PA-QSA y ASV con mayor cobertura (Europa, LAC y USA) y contando con un equipo de expertos en las normas de Seguridad en Medios de Pago, además de Hacking Ético, Seguridad en SDLC, normas ISO27000, Continuidad de Negocio, Legislación en Protección de Datos Personales, etc. en sus oficinas de Madrid y Barcelona en España y Bogotá en Colombia.

Internet Security Auditors, tras la apertura de su nuevo Centro de Operaciones en Bogotá (Colombia), ha ampliado sus acuerdos estratégicos de colaboración para desarrollar proyectos y extender su presencia en América. La amplia experiencia, las metodologías (en algunos casos propias, creadas tras casi 15 años de historia), su equipo experto y un profundo foco en la calidad de servicio y atención cercana al cliente son algunos de los valores que son apreciados en Colombia y todo el continente, donde desarrolla proyectos desde el año 2011.

Internet Security Auditors es la empresa española referente en las normas PCI siendo el QSA, PA-QSA y ASV con mayor cobertura (Europa, LAC y USA) y contando con un equipo de expertos en las normas de Seguridad en Medios de Pago, además de Hacking Ético, Seguridad en SDLC, normas ISO27000, Continuidad de Negocio, Legislación en Protección de Datos Personales, etc. en sus oficinas de Madrid y Barcelona en España y Bogotá en Colombia.

Suscribirse a:

Entradas (Atom)