Siguiendo la serie de “Protección de información en dispositivos”, en la que tratamos previamente como

eliminar la información sensible contenida en ordenadores personales y

en teléfonos inteligentes, así como las

medidas de seguridad de recomendada a aplicación sobre los dispositivos Smartphone que funcionan con Android y iOS , en esta entrada nos ocuparemos de las medidas de seguridad a aplicar en dispositivos que funcionan a través de

Windows Phone y

Blackberry OS, los otros dos sistemas operativos de

smartphone con fuerte presencia en el panorama actual.

Windows Phone

Protección de acceso al dispositivo

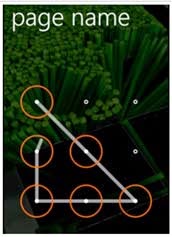

Para realizar una validación de acceso a un dispositivo con Windows Phone, se debe configurar alguna de las opciones de validación de identidad ofrecidas, como son por ejemplo un PIN numérico, una contraseña de acceso o bien un patrón gráfico, como el mostrado en la imagen siguiente.

PIN de acceso al Wallet

En el caso de disponer de una cartera o

wallet de datos de tarjetas bancarias en el dispositivo, será necesario configurar un PIN numérico de restricción de pagos. Con dicha medida, conseguiremos que de manera previa a la realización de un pago online o a través de la tecnología NFC (

Contacless), se deba introducir en el dispositivo un código de validación privado, restringiendo así la posibilidad de existencia de transacciones monetarias no autorizadas.

Para la configuración de dicha medida de protección, se deberán seguir los siguientes pasos:

- Acceder al listado de aplicaciones del dispositivo.

- Seleccionar la aplicación “Cartera”.

- Habilitar la opción de PIN.

- En el mismo menú, seleccionar la opción “Change PIN”, para cambiar o definir un PIN de acceso a la cartera de tarjetas de pago.

Cifrado de datos

Lamentablemente, los dispositivos Windows Phone no ofrecen opción de cifrado por defecto de los datos almacenados, por lo que si se desea configurar dicha utilidad, se deberá descarga un software externo desde el

Marketplace de Windows, que habilite dichas capacidades.

Rastreo y eliminación de datos

Al igual que Android y iOS, Windows Phone ofrece un servicio de localización y borrado de datos de

smarthones, llamado “Encuentra mi teléfono”.

Para gestionar su uso, se deben seguir los siguientes pasos:

- Desde un PC, acceder al portal de Windows Phone.

- En la esquina superior derecha, poner el ratón en la imagen del teléfono, y seleccionar la opción “Encuentra mi teléfono”.

- Iniciar la sesión con la misma cuenta utilizada al iniciar la sesión en el teléfono.

Como en los casos anteriores, una vez localizado el teléfono, se podrán borrar todos los datos contenidos en él, en caso de robo o pérdida del dispositivo, evitando así que personal no autorizado pueda acceder a ellos.

Cifrado de las comunicaciones

Para cifrar las comunicaciones privadas realizadas a través de redes públicas, como por ejemplo las redes WiFi libres, en primer lugar se deberán obtener los datos de configuración de la red VPN a utilizar. Para su obtención, en caso de no ser el dueño de la red, se deberán solicitar al administrador de la misma.

Cuando se hayan obtenido dichos datos, se podrá configurar el uso de dicha red en el dispositivo, siguiendo los siguientes pasos:

En el listado de aplicaciones, seleccionar el menú “Configuración”.

- Seleccionar el menú “Avanzado”.

- En la pestaña “Tareas”, seleccionar la opción “Editar mis servidores VPN”.

- Introducir la información relativa a la red VPN a utilizar.

- En la pestaña “Avanzado”, seleccionamos la opción “Seleccionar redes”.

- Seleccionar la red configurada, para habilitar su uso en las comunicaciones realizadas por el dispositivo.

Actualizaciones automáticas

Para activar las actualizaciones automáticas en el dispositivo, se deben seguir los siguientes pasos:

- En el listado de aplicaciones del dispositivo, seleccionar la opción “Configuración”.

- Seleccionar la opción “Actualizaciones”.

- Activar la pestaña “Descarga actualizaciones automáticamente cuando mi configuración de datos lo permita”, y seleccionar una hora de actualización predeterminada. Escoger preferiblemente una hora de poca utilización del dispositivo, ya que es posible que las actualizaciones ralenticen su desempeño.

Antivirus

Todos los datos descargados desde un dispositivo Windows Phone, pasarán previamente y por defecto por redes propias de Windows (como podemos observar en el

programa Zune), donde serán analizados para detectar posible malware contenido en ellos. No obstante, como medida de seguridad adicional, se recomienda la instalación de un software antivirus en el dispositivo.

Existen varias opciones de antivirus disponibles en el

Marketplace de Windows, que pueden ser consultadas y descargadas para su uso en los dispositivos implicados.

Bluetooth

Igual que con los otros sistemas operativos de

smartphone, es importante deshabilitar las conexiones Bluetooth por defecto, para evitar nuevos posibles vectores de ataque sobre el dispositivo. Dichas conexiones solo deberán ser habilitadas en el caso de que se requiera su uso, para volver a ser deshabilitadas cuando haya desaparecido dicha necesidad.

Para deshabilitar dichas las conexiones, se deben seguir los siguientes pasos:

- En el listado de aplicaciones del dispositivo, seleccionar la opción “Configuración”.

- Seleccionar la opción “Bluetooth”.

- Deshabilitar el estado de las conexiones.

Control de aplicaciones instaladas

Se deben instalar en el dispositivo solo las aplicaciones externas necesarias, y en caso de que se requiera el uso de alguna de ellas, se deberán descargar dichas aplicaciones desde fuentes confiables, como por ejemplo el propio

Marketplace de Windows.

Además, se deberá proporcionar a las aplicaciones instaladas del número mínimo de privilegios requeridos para el desempeño de sus funciones, restringiendo así al máximo posible el acceso de dichas aplicaciones a datos confidenciales contenidos en el dispositivo.

Blackberry OS

Protección de acceso al dispositivo

Por defecto, el sistema operativo de Blackberry permite la restricción del control de acceso al dispositivo a través de una contraseña, que debe contener una combinación de números, letras y caracteres especiales, y ser de una longitud superior a 10 caracteres.

Si se desea la configuración de otros tipos de controles de acceso, como el uso de un patrón visual, o las validaciones de rasgos biométricos, se deberá instalar alguna aplicación externa que permita dicha funcionalidad. En dicho caso, se deberá descargar dicha aplicación directamente del portal

App World de Blackberry.

Cifrado de datos

Los dispositivos de Blackberry fueron los primeros que ofrecieron la posibilidad de cifrar los datos contenidos en ellos, y dependiendo de la versión del sistema operativo, utilizan uno u otro algoritmo de cifrado, siendo el más utilizado en las últimas versiones el cifrado AES a 256 bits.

Para configurar el cifrado de datos en el dispositivo, se deben seguir los siguientes pasos:

- Acceder al menú de configuraciones del sistema.

- Acceder al menú “Seguridad y privacidad”.

- Seleccionar la opción “Cifrado”.

- Activar las dos opciones que aparecen por pantalla, para cifrar tanto la memoria del propio dispositivo como la tarjeta de memoria externa (en caso de que exista).

Rastreo y eliminación de datos

Para rastrear un dispositivo Blackberry desde un ordenador conectado a internet, se deben seguir los siguientes pasos:

- Descargar e instalar la aplicación “Blackberry Protect” desde el App World de Blackberry.

- Registrarse al servicio mediante dicha aplicación, a través del código “Blackberry ID” del usuario. En caso de no disponer de dicho código identificativo, se puede crear uno desde la misma aplicación.

- Cuando se desee rastrear el dispositivo, se debe acceder desde un ordenador a la consola del servicio.

- Desde dicha consola, se podrá tanto localizar el dispositivo, como proceder al borrado de la información contenida en él, en caso de robo o pérdida. Con dicha acción, evitaremos el posible acceso de personal no autorizado a los datos confidenciales contenidos en el smartphone.

Cifrado de las comunicaciones

Para configurar una red virtual privada en el dispositivo, y cifrar así las comunicaciones sensibles que se realicen a través de redes públicas, en primer lugar, se deben obtener las características de configuración de dicha red. Para ello, y en caso de no ser el propietario de la red a configurar, se deberán solicitar al administrador de la misma.

Una vez obtenidos dichos parámetros, y para configurar el uso de la VPN en el dispositivo, se deben seguir los siguientes pasos:

- Seleccionar el menú “Ajustes”.

- Seleccionar la opción “Ir a Conexiones de red”.

- Seleccionar la opción “VPN”.

- Seleccionar la opción “Crear perfil VPN”.

- Rellenar todos los campos de configuración de la red VPN necesarios.

- Guardar el perfil, y habilitar las conexiones a través de dicha red.

Actualizaciones automáticas

Para habilitar las actualizaciones automáticas en el dispositivo, se deben seguir los siguientes pasos:

- Acceder a la aplicación de la Play Store de Blackberry a través del propio dispositivo.

- Seleccionar la opción “Ajustes”.

- Seleccionar la opción “Actualizar automáticamente”.

- A continuación, se debe habilitar la instalación automática de actualizaciones por redes de datos o WiFi, según las características de nuestra conexión de red.

Antivirus

Como en el resto de sistemas operativos comentados, Blackberry OS no dispone de antivirus instalado por defecto, y por lo tanto, se recomienda la descarga y aplicación de uno de estos softwares.

En el portal de la

App World de Blackberry se pueden descargar diferentes tipos de antivirus habilitados para dispositivos Blackberry.

Bluetooth

Se recomienda deshabilitar las conexiones Bluetooth por defecto en el dispositivo, como en el caso de Windows Phone.

Para ello, se deben seguir los siguientes pasos:

- Ir al menú “Configuración del sistema”.

- Seleccionar la opción “Conexiones de red”.

- Seleccionar la opción “Bluetooth”.

- Deshabilitar el uso de dichas conexiones.

Control de aplicaciones instaladas

Por último, y como en el resto de sistemas operativos de dispositivos smartphone, es necesario que se instalen solamente las aplicaciones que el usuario necesite utilizar, y en el caso de que se necesiten algunas de estas aplicaciones, deben ser descargadas desde fuentes oficiales, como el propio

App World de Blackberry.

Además, se deberá dotar a las aplicaciones instaladas del mínimo número de privilegios posibles, restringiendo así el posible acceso de las mismas a información confidencial contenida en el dispositivo.

Referencias

Windows Phone:

http://www.windowsphone.com

http://www.xatakawindows.com/categoria/windows-phone

Blackberry OS:

http://global.blackberry.com

http://zonablackberry.com.ve/blog/

Autor: Guillem Fàbregas - CISA, CISM, PCIP,

ISO 27001 L.A.

Departamento de Consultoría.